Sobre el software capaz de dañar

miércoles 9 de diciembre de 2020

Hemos mencionado varias veces qué es software no deseado y potencialmente peligroso. En particular, dedicamos a este tema la edición «No aporta nada bueno ni malo». Pero han pasado más de dos años desde la publicación de este material, y seguimos recibiendo preguntas sobre este tipo de software. Así que vamos a volver al tema.

Recibimos preguntas sobre la detección por Dr.Web de programas supuestamente “seguros”, además, descargados de sitios web oficiales, o también sobre el funcionamiento correcto del antivirus.

Lo que pasa es que nuestro antivirus detecta no solamente malware – virus, troyanos y gusanos, – sino también el así llamado software no deseado y las aplicaciones potencialmente peligrosas. Los expertos de nuestro laboratorio antivirus buscan y encuentran cualquier programa que pueda dañar al usuario. “Dañar” en este caso significa varias cosas, desde la peor calidad de funcionamiento del equipo hasta pérdidas financieras.

- Software no deseado — son programas de funcionalidad dudosa que pueden dañar al usuario de alguna forma.

- Programas potencialmente peligrosos — son programas legítimos que tienen posibilidades potenciales para el uso ilegal por los malintencionados.

¿Recuerde un comentario popular en YouTube: «Vd. seguramente no ha buscado este vídeo. Este vídeo mismo le encontró a Vd.»? Se trata del software no deseado. A los usuarios novatos frecuentemente les pasa eso: un par de clics en busca de información requerida, y a través de una cadena de redirecciones ya se descarga un programa “útil” en el equipo. Vamos a ver cuáles son sus posibilidades.

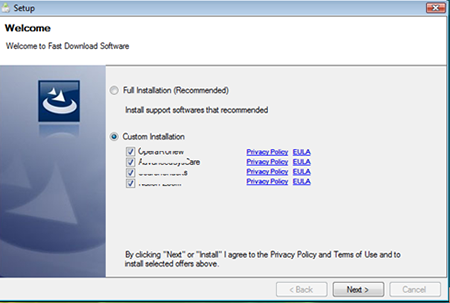

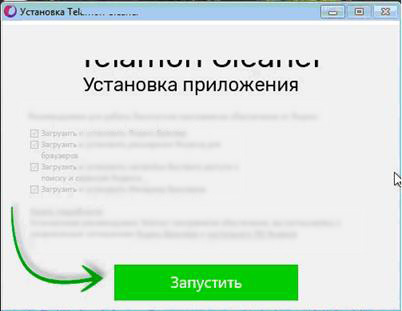

Aquí tenemos un ejemplo ilustrativo de instalación del software no deseado en el equipo.

En la pantalla vemos copias de pantalla de programas durante la instalación. La opción de instalación de programas extra es bastante frecuente, pero aquí vemos un ejemplo clásico de su promoción ilegal, sin autorización del usuario.

Otra “opción más avanzada” de software no deseado son las letras de color gris en el fondo gris confirmando la selección ya marcada de forma automática.

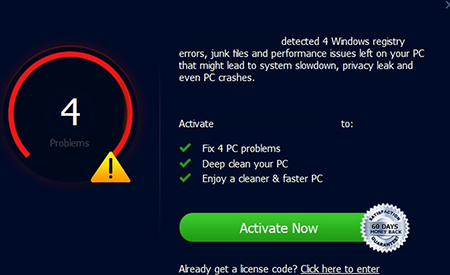

Un ejemplo de comportamiento de un programa no deseado.

La utilidad en cualquier caso encontrará algún problema y requerirá comprar una version de pago para corregirlos. En el mejor de los casos Vd. no notará cambios de funcionamiento del SO, en el peor tendrá que hacer recuperación a partir de la copia de seguridad si el programa daña algo en el registro Windows.

La utilidad útil de estos programas está a nivel de sus análogos gratuitos.

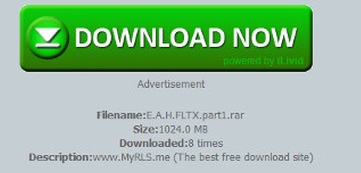

¿Cómo se difunden los programas similares? Por ejemplo, a través de los botones falsificados Descargar, conocidos casi a cada persona que alguna vez buscó algo en la red.

En caso de software no deseado, Dr.Web advierte al usuario diciendo que el programa puede hacer daño. La funcionalidad dudosa y la promoción agresiva son los rasgos característicos de este software. Normalmente el mismo se crea solo para recibir beneficios de usuarios inocentes.

Además, estos programas pueden tener vulnerabilidades de seguridad, por ejemplo, usar para su funcionamiento las versiones obsoletas de componentes de software terceros y no recibir correcciones requeridas. En este caso, el dispositivo con esta aplicación será más vulnerable en caso de posibles ataques.

Un ejemplo de software potencialmente peligroso son los miners de la familia Btc.Mine. Son aplicaciones legítimas. Pero su peligro radica en lo siguiente: pueden ser usadas sin autorización del titular del equipo. Un caso típico de su instalación no autorizada en el equipo es así: un dropper malicioso instala un programa para obtener criptomoneda a favor de los malintencionados. Frecuentemente el antivirus se instala en un equipo ya infectado que funciona mal para desinfectar el malware existente. En caso de miners, los programas troyanos normalmente solo los inician con opciones requeridas. En caso de excluir la detección de programas potencialmente peligrosos, en este caso, una vez eliminados los troyanos, el miner seguirá funcionando como si tal cosa.

Otro ejemplo: Vd. instala alguna utilidad que sirve para supervisar los procesos de sistema y servicios iniciados en el equipo. Y para realizar estas funciones la utilidad instala controladores que a su vez pueden ser usados por los malintencionados en sus ataques objetivo. De esta forma, es una amenaza de seguridad potencial.

Por fin, la detección de software potencialmente peligroso ayuda a detectar malware, comprimido por un comprimidor especial para ofuscar. En el sistema este troyano funcionará de forma oculta hasta descargar e instalar la utilidad requerida para su funcionamiento. El antivirus reaccionará al software potencialmente peligroso, y en este caso el usuario o el administrador podrán tomar medidas para desinfectar la amenaza posteriormente.

Por lo tanto, Dr.Web de forma predeterminada advierte sobre la existencia de aplicaciones similares en el PC. Si el usuario no ha instalado este software y su aparición en el equipo no es esperado, vale la pena eliminarlo.

#antivirus #Internet #nombres #software_ilegal #terminología

El mundo de antivirus recomienda

Los usuarios deben recordar que en el mundo moderno la ejecución del código maliciosos en el dispositivo comprometido no es la única amenaza de ciberseguridad. En caso necesario, se puede desactivar la detección de programas no deseados y potencialmente peligrosos en la configuración, pero es mejor tener prudencia para seleccionar y usar el software y por supuesto confiar en el antivirus instalado.

![Compartido 1 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.

Comentarios de usuarios

Rulo

03:30:48 2020-12-11

Неуёмный Обыватель

01:04:28 2020-12-10

Lia00

22:53:41 2020-12-09

Masha

19:06:41 2020-12-09

Татьяна

16:26:02 2020-12-09

Пaвeл

12:24:30 2020-12-09

ka_s

08:00:41 2020-12-09

GREEN

07:52:37 2020-12-09

¡Confiar!

¡Echale un vistazo!

¡Actualizar!