La seguridad es un artículo raro

martes, 15 de noviembre de 2016

En las ediciones de “El mundo de antivirus” recomendamos más de una vez usar permisos bajos en caso de trabajo con varios dispositivos y al mismo tiempo advertimos que no siempre hay que confiar a los expertos del mercado que publicitan un artículo las tecnologías.

Los investigadores Matt Graeber y Matt Nelson detectaron un nuevo modo de esquivar la función de Control de cuentas en Windows destinada para prevenir los cambios no sancionados en el equipo.

Al analizar un conjunto de tareas establecidas en el programador Windows 10, los investigadores detectaron que un proceso (SilentCleanup) puede ser iniciado por un usuario no privilegiado, pero luego ser ejecutado con permisos avanzados. Como comentaron los expertos, el archivo SilentCleanup está vinculado a la utilidad Disk Cleanup o Cleanmgr.exe. Al iniciar cleanmgr.exe, los permisos de procesa se mejoran automáticamente hasta el nivel máximo, lo que se debe a la configuración establecida de la tarea.

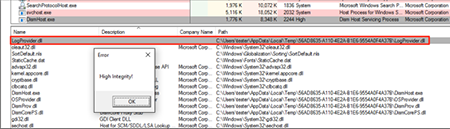

Una vez iniciada, la utilidad Disk Cleanup crea la nueva carpeta GUID en C:\Users\\AppData\Local\Temp donde se copian varios archivos DLL, así como dismhost.exe. Al iniciarse, dismhost.exe. empieza, por orden establecido, descargar los archivos DLL de la carpeta C:\Users\\AppData\Local\Temp\ . Como el usuario actual tiene acceso con permiso de escritura para el directorio %TEMP%, es posible suplantar DLL usado por el proceso dismhost.exe.

Los investigadores presentaron sus resultados a los expertos de Microsoft, pero la empresa contestó que el mecanismo de Control de cuentas no se refiere a las funciones de seguridad y, por lo tanto, este problema no puede considerarse como vulnerabilidad.

https://enigma0x3.net/2016/07/22/bypassing-uac-on-windows-10-using-disk-cleanup/

¿De qué informa esta noticia?

- Aunque un usuario trabaje con permisos bajos, algunas utilidades usan permisos más avanzados.

- El trabajo con permisos de usuario distintos de los permisos del administrador ya no es una panacea, aunque reduce bastante el riesgo de infección.

- El uso del listado blanco de programas permitidos tampoco es una panacea: el ataque se realiza al suplantar la biblioteca.

- El control de integridad de las aplicaciones iniciadas tampoco es una panacea: el código no se inyecta en el proceso actual, el proceso se inicia enseguida con funcionalidad nociva.

El mundo de antivirus recomienda

- La seguridad es un artículo raro. Ningún medio de protección es una panacea que permita resolver todos los problemas de seguridad. El usuario siempre debe entender qué consecuencias suponen sus acciones.

- El uso de permisos bajos, el listado blanco de programas, el control de integridad de procesos– todo esto puede proteger contra el inicio de las nuevas aplicaciones, contra el cambio de las posibilidades de las aplicaciones «al vuelo». Pero solo un antivirus puede escanear todos los archivos nuevos para garantizar que no hay programas nocivos conocidos. Y en caso de amenazas desconocidas – desinfectar una vez recibidas las actualizaciones.

Todos habrán visto películas cuyo protagonista duerme con la pistola debajo de la almohada. Un antivirus es esta pistola que permite afrontar al ladrón que esquivó todas las medidas de protección de su «apartamento» digital.

![Compartido 16 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.