La ventanas abiertas

viernes, 21 de octubre de 2016

Hoy día los ordenadores nos rodean no solo en el trabajo, sino también en casa. En caso de un trabajo urgente en casa uno ni siquiera debe levantarse del sofá para ir a otra habitación. Es mucho más cómodo usar acceso remoto. Se puede obtener el acceso remoto al equipo a base de MS Windows (así como de otros sistemas operativos) por protocolo RDP (MS Windows contiene el componente Conectarse al escritorio remoto), pero también se puede instalar un programa especial — son muchos — Radmin, TeamViewer... (un pequeño resumen de algunos programas puede consultarse aquí y aquí)

Pero el acceso remoto junto con las contraseñas que normalmente son fáciles de averiguar (así como las vulnerabilidades desconocidas) — es un buen regalo para los malintencionados.

«Estaba trabajando con mi ordenador y vi como el puntero del ratón empezó a moverse de forma autónoma por la pantalla. Por supuesto, enseguida desconecté el control remoto y le pregunté al hacker quién es», — escribe otro usuario víctima en Reddit. — «Enseguida se desconectó, pero intentaba entrar en mi servidor Ubuntu donde almaceno mis backups. Pero entré en el servidor enseguida, al desconectarse él del equipo. Lo desconecté antes de que él se iniciara Firefox. Pero luego me puse nervioso y pensé que esta persona acaba de robar todas mis contraseña».

Hubo un verdadero pánico entre los usuarios de TeamViewer la noche del primero al segundo de junio. Los servidores de las empresas y el sitio web oficial no estaban disponibles durante varias horas, y al mismo tiempo Reddit y las redes sociales empezaron a llenarse con mensajes de usuarios que escribían de hackeos y robos de dinero. Los representantes oficiales de TeamViewer aseguran que la empresa no fue hackeada y dicen que el problema de disponibilidad de sus servicios se debe a problemas con DNS.

Se puede «entregar» un equipo a los malintencionados incluso al instalar un programa de administración remota.

En Internet fue detectado un instalador TeamViewer donde los malintencionados tenían incrustado un backdoor. Cabe destacar que esta distribución contenía TeamViewer de versión 6.0.17222.0, lanzado aún en diciembre del año 2010.

Los malintencionados también usan activamente los programas de administración remota.

Los expertos en seguridad informática conocen varios tipos de programas nocivos que para obtener el acceso no sancionado al equipo infectado usan la utilidad popular de administraciónón remota TeamViewer.

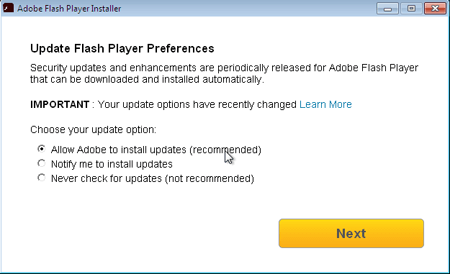

Así, Trojan.MulDrop6.39120, realizado como actualización de Adobe Flash Player, no solo instala el reproductor al equipo que funciona bajo la administración de Windows, sino, así mismo, sin que el usuario lo sepa, guarda en la unidad la aplicación TeamViewer, el troyano BackDoor.TeamViewer.49 y el archivo de configuración necesario para su funcionamiento. Durante la instalación, en la pantalla se visualiza la ventana del verdadero instalador de Flash Player.

Normalmente los troyanos usan TeamViewer para organizar un acceso no sancionado al equipo infectado. Pero el backdoor BackDoor.TeamViewer.49 necesita la utilidad TeamViewer por otra razón: en su trabajo usa activamente varias funciones internas del proceso de este programa. Además, al iniciarse, TeamViewer automáticamente coloca en la memoria del equipo la biblioteca avicap32.dll, y de eso se aprovecharon los malintencionados: colocaron una biblioteca troyana con el mismo nombre en la carpeta donde Trojan.MulDrop6.39120 guarda esta aplicación. En el momento de inicio, TeamViewer la carga automáticamente a la memoria. Una vez iniciado el programa TeamViewer, BackDoor.TeamViewer.49 elimina su icono del área de notificación de Windows y desconecta en el sistema la función de visualización de mensajes sobre errores.

El mundo de antivirus recomienda

- No instale programas de fuentes desconocidas — lo más probable es que sean las versiones pirata infectadas. Descárguelos de los sitios web oficiales de desarrolladores (titulares de derecho).

- La instalación de versiones pirata del software crítico es muy peligrosa. Los piratas nobles ya no existen y la versión hackeada con mucha probabilidad contiene un troyano.

- Trabaje en el equipo usando la cuenta que no tiene permisos para instalar programas. Normalmente no se requieren estos permisos, y los programas nocivos lo tendrán todo más difícil sin estos permisos.

- Controle periódicamente el contenido de programas instalados y el listado del autoinicio. En caso de usar MS Windows, — haga clic sobre Inicio → Panel de control → Programas y componentes y consulte el listado de programas instalados. En caso de encontrar programas que Vd. no había iniciado ni instalado, busque la información sobre los mismos en Internet — es muy probable que no sean necesarios en su equipo.

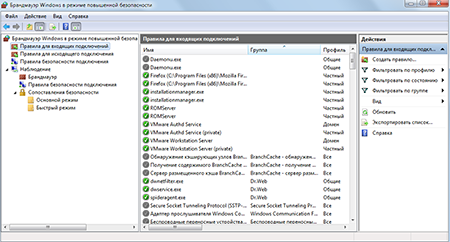

- No dejen abiertos los puertos no necesarios en su equipo. Se puede establecer las reglas de comportamiento para los programas usados y averiguar qué puertos usan los mismos usando el componente Firewall que forma parte de Dr.Web Security Space.

Para configurar el Firewall Windows incrustado, haga clic sobre Inicio → Panel de control → Firewall Windows..

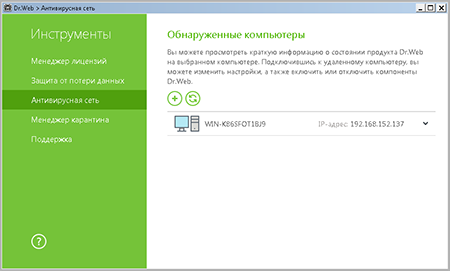

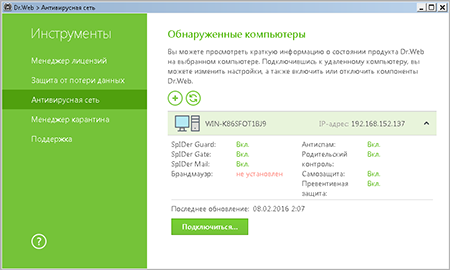

- Si no necesita acceso completo, sino solo debe administrar la protección antivirus, puede usar el componente Re Antivirus que forma parte de Dr.Web Security Space.

Para iniciarlo, seleccione en el menú del Agente Herramientas → Red antivirus.

Red antivirus está disponible solo en Modo administrativo.

Para acceder al antivirus remoto, seleccione el equipo en el listado y haga clic sobre Conectarse..

![Compartido 15 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.

Comentarios de usuarios

vasvet

07:56:59 2018-08-12