Clickjacking

lunes, 19 de septiembre de 2016

¿Vd. confía en su ratón? Es que al pulsar un botón o un enlace en algún sitio web, Vd. puede afrontar clickjacking.

Clickjacking (de inglés Clickjacking, «intercepción de un clic del ratón») — es una tecnología de ciberdelincuencia que le permite al malintencionado realizar varias acciones de estafa usando una capa invisible por encima de la página visualizada en el navegador. A esta capa se descargan los objetos necesarios para los delincuentes (o solo un elemento administrativo, por ejemplo, un botón o un enlace), y, al pulsar un botón o un enlace visible, se realiza una acción requerida por los malintencionados. Por ejemplo, se suscribe a un servicio de pago, se realiza una compra en una tienda en línea y hasta se pierde la información confidencial. Los elementos invisibles implementados por los delincuentes en las páginas web también pueden seguir el cursor – en este caso, cualquier pulsación en la página causa la realización de alguna acción en el sitio web externo – ¡y el usuario no se percata de esto!

Era guay cuando en Flash había un error y se podía hacer un clic sobre un enlace debajo del cual había una capa oculta con un botón para activar y sacar fotos con cámara web:)

Entras en un sitio web de porno, y enseguida te sacan una foto, y la muestran – lo sabemos todo de ti, chico, paga para que te borremos de nuestra base :)

Clickjacking – es una tecnología conocida aún a partir del año 2008. Se usa por empresas estafadoras para falsificar el aumento de consultas y “me gusta” en las redes sociales, recibir los datos personales de forma ilegal, así como para robar contraseñas y nombres de usuario de la cuenta bancaria. Basta solo con ubicar un botón invisible por encima del existente, así mismo, un malintencionado no necesariamente debe ser informático para realizarlo. Basta con contactar a alguno de los múltiples servicios que ofrecen, por ejemplo, «Detectar perfiles de Vkontakte y Facebook de visitantes de su sitio web», y recibir los códigos listos para ser instalados en el sitio web.

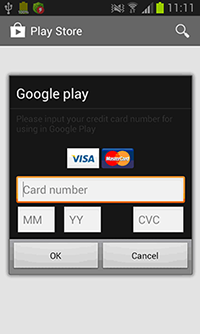

Por ejemplo, al iniciar el programa Google Play, así como varias aplicaciones de tipo «banca-cliente» de los bancos conocidos, el troyano en Android Android.SmsSpy.88.origin visualizaba por encima de sus ventanas un cuadro para introducir los datos confidenciales falsificado y, una vez recibida la información sobre la tarjeta de crédito, la enviaba a los ciberdelincuentes.

https://news.drweb-av.es/show/?c=5&i=9956&lng=es

El banker Android.ZBot es interesante porque puede robar los nombres de usuario, las contraseñas y otra información confidencial usando los formularios de estafa para introducir datos visualizados por encima de cualquier aplicación, que se descargan desde el servidor administrativo por comando de los ciberdelincuentes. Así mismo, los formularios mismos «se vinculan» a los programas atacados, por lo tanto, parecen reales y pertenecientes al software correspondiente.

El mundo de antivirus recomienda

- Use las versiones actuales de navegadores en Internet y complementos (tales como Flash, las versiones obsoletas de los cuales son vulnerables para ataques de clickjacking). Sin distinción del nombre del navegador y el sistema operativo instalado en el dispositivo, debe usarse su última versión con todas las actualizaciones de seguridad instaladas.

- Configure el navegador usando sus mecanismos incrustados de protección contra clickjacking, o instale los complementos correspondientes, si los hay.

- Use el modo seguro o privado para consultar las páginas en el navegador.

- No tenga prisa en hacer click sobre varios enlaces y botones, iniciar aplicaciones en las redes sociales – primero asegúrese de que realmente es lo que necesita.

- Use un antivirus. El Antivirus Dr.Web y Dr.Web Security Space contienen la tecnología Dr.Web Script Heuristics que permite prevenir la modificación de la página del navegador por los scripts nocivos.

- La protección de clickjacking debe preocupar no solo a los usuarios mismos. Los desarrolladores de los sitios web y aplicaciones también deben tomar medidas preventivas. Para los mismos, existen las recomendaciones eficaces para crear un código que ayuda a detectar y prevenir clickjacking (por ejemplo, en el sitio web Code Secure Blog). Para conocer algunas recomendaciones, véase: https://learn.javascript.ru/clickjacking.

![Compartido 15 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.

Comentarios de usuarios

razgen

01:28:39 2018-08-26

vasvet

14:42:12 2018-08-07