La autopsia lo revelará todo

martes 14 de marzo de 2017

Al decir “antivirus”, muchos suponen “firmas”. Pero no basta solo con detectar a un delincuente, también hay que encontrar a sus cómplices y víctimas. En otras palabras, no basta con que un antivirus detecte el archivo nocivo, también debe detectar los recursos usados por este archivo. Esta posibilidad, en particular, la necesita el analizador heurístico – el conocimiento de las peculiaridades características podrá prevenir otra infección por las modificaciones más nuevas de programas nocivos, ayudar a configurar el antispam, las listas negras del Control parental y las reglas del Firewall.

Y si normalmente se puede recibir las firmas bastante rápido (por supuesto, para los programas nocivos que las tienen), el análisis heurístico es un proceso largo, y al leer una noticia sobre un programa nocivo más nuevo hay que entender que a veces se trata no solo de una pequeña noticia, sino de un trabajo semanal de analistas.

Para analizar los archivos nocivos se usan programas especiales – tanto los de acceso público como los creados para analistas en laboratorios antivirus. Hay muchos programas de este tipo y vamos a ver solo algunos tipos de los mismos.

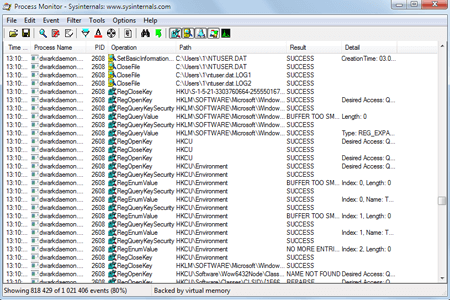

El análisis primario del comportamiento del programa está disponible para cualquiera (aunque no recomendamos realizarlo). Por ejemplo, la utilidad gratuita Procmon (Process Monitor) se usa para saber en tiempo real qué recursos usa algún programa.

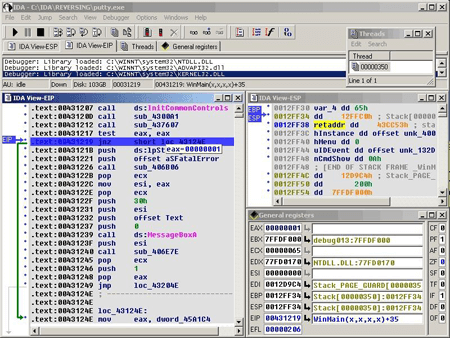

Así mismo, para el análisis se usa un desensamblador. Casi cualquier archivo analizado (excepto los de script) – es un conjunto de instrucciones para el procesador.

El desensamblador recibe un archivo ejecutable o un búfer con un código de entrada. Una etapa muy importante para el desensamblador es encontrar el punto de entrada, un sitio desde el cual hay que empezar a analizar el archivo – por ejemplo, un sitio desde el cual empieza el código implementado por un virus en un archivo anteriormente limpio.

A partir del punto de entrada, el desensamblador detecta qué instrucción es, su longitud en bytes, si es una instrucción de cambio, qué registros usa, para qué direcciones en la memoria tiene referencias etc. Al haber analizado una instrucción, el desensamblador pasa a la siguiente y, si la instrucción analizada era una instrucción de cambio, se mueve donde indica la dirección de cambio. Si la instrucción es un cambio condicional, el desensamblador marca dos direcciones siguientes a la vez para analizar — la dirección de la instrucción siguiente y la dirección a la cual es posible cambiar. Si la combinación de bytes no se reconoce, el proceso de desensamblar esta rama se para.

El desensamblador convierte la secuencia de bytes de un código en una estructura única cada nodo de la cual guarda la información sobre las acciones realizadas, los datos usados, los sitios de donde se inicia la instrucción en cuestión.

https://ru-sf.ru/threads/delaem-svoj-virlab-vvedenie.3162

Una desventaja del desensamblador es que el mismo necesita un código para el análisis, y este código puede no estar disponible antes de ser ejecutado. Solo un depurador puede ayudar a analizar este código.

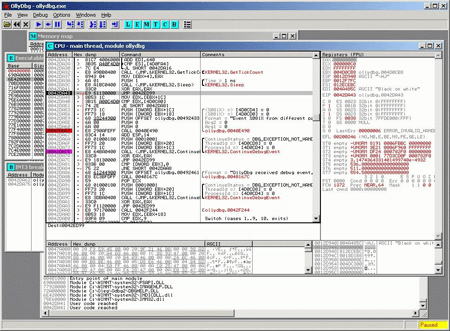

El depurador controla el programa iniciado y, en cuanto el mismo realiza alguna acción, lo para. El depurador puede funcionar en dos modos – esperando que llegue el momento establecido anteriormente para un análisis detallado de las acciones del programa, o en modo de depuración por pasos, lo que recuerda las acciones del desensamblador. La diferencia entre estos programas es que el desensamblador funciona con un código del programa no iniciado, es decir, con su archivo, y el depurador analiza el proceso activo (aunque también le servirán los datos adicionales para conocer la estructura del programa analizado). Como resultado, en caso de un cambio condicional, el desensamblador solo lo indicará, y luego el analista decidirá la ruta posterior para ejecutar el código, y el depurador cambiará automáticamente a la rama del código necesario, y el analista podrá entender por qué se realizó un cambio así.

https://ru-sf.ru/threads/delaem-svoj-virlab-vvedenie.3162 #antivirus #tecnologías_Dr.Web

El mundo de antivirus recomienda

Un antivirus moderno es un sistema muy complejo que se desarrollaba afrontando varias generaciones de programas nocivos. Hoy día pocas empresas son capaces de crear un antivirus.

![Compartido 15 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.

Comentarios de usuarios

Неуёмный Обыватель

09:59:04 2017-03-14