Las contraseñas ocultas facilitan la actividad de hackers

miércoles, 7 de marzo de 2018

Todos los días usamos las contraseñas de nuestra cuenta en la red local o en el ordenador. También usamos contraseñas de servicios en Internet (incluso si no las recordamos y las mismas se almacenen en el administrador de contraseñas del navegador). Pero las contraseñas que conocemos no es todo.

Muchos programas que usamos para nuestro trabajo — el software de contabilidad, los sistemas CRM, los sistemas de videovigilancia y control de acceso usan las bases de datos incrustadas. Así mismo, no realizan la funcionalidad de la base de datos de forma autónoma, sino usan una solución ya lista, simplemente ofreciéndola como parte de su producto.

Supongamos que para acceder a la consola de administración de la aplicación Vd. estableció una contraseña segura, supongamos que la actualiza a menudo, según requieren los estándares de seguridad. Pero la base de datos es una aplicación independiente. Y tiene su propia contraseña de acceso normalmente establecida de forma predeterminada y por lo tanto conocida para hackers.

Y ahora vamos a ver si es fácil usar esta vulnerabilidad. Creo que para hacerlo no hace falta tener conocimiento especial, todo se hace con herramientas públicas y solo en un par de minutos.

Encontrar el servidor FireBird

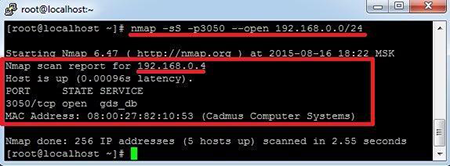

Lo primero que seguramente hará un malintencionado es buscar en la Intranet de la empresa un puerto 3050/tcp abierto. Para hacerlo, se puede descargar el programa nmap ( nmap.org/download.html ) e iniciarla con estas claves desde la consola cmd: nmap -sS -p3050 --open 192.168.0.0/24

En respuesta, un rato más tarde nmap visualizará todos los puertos abiertos 3050/tcp encontrados en la red por 192.168.0.0/24:

Por lo tanto, cada uno tendrá su propio direccionamiento en la red, pero en principio es el mismo. En vez de nmap se puede usar muchos otros programas, la mayoría de los mismos son gráficos, lo cual permite que los use cualquier usuario no avanzado. Un puerto abierto pertenecerá al servidor PACS. Es muy probable que haya un solo puerto (al igual que en la copia de pantalla), pero por si acaso supongamos que son varios.

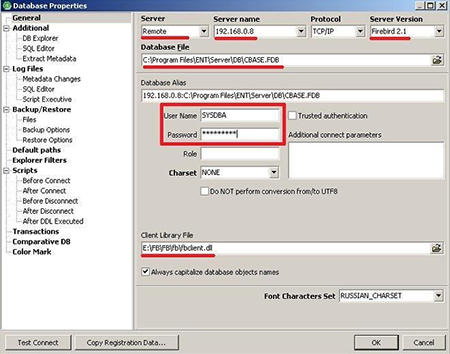

Conectarse FireBird

Una vez detectados los puertos de FB, debemos conectarnos a los mismos. Se puede hacerlo con el programa IBExpert. Para el mismo Vd. necesitará la biblioteca fbclient.dll (se puede obtenerla al instalar el servidor FB o al descargar de Internet). Luego debemos intentar conectarnos de forma consecutiva a cada servidor FB. Para conectarse al FB, se requerirá el nombre de usuario, la contraseña y la ruta a la BD en el servidor FB. Sabemos el nombre de usuario y la contraseña, en esto consiste la vulnerabilidad, y la ruta al BD usada será estándar y con mucha probabilidad.

De esta forma, nos hemos conectado a la BD directamente y podemos hacer todo lo que queramos, hasta lo que no permita hacer la interfaz oficial de administración.

El mundo de antivirus recomienda

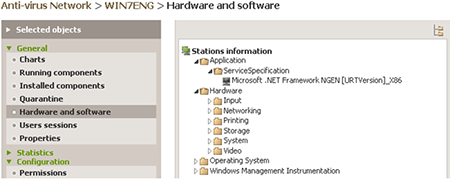

- Muchos programas ofrecen instalar los componentes extra de forma oficial. No es tan seguro como muchos piensan. En los equipos del personal de la empresa solo el listado controlado del software debe ser usado. Se puede saber qué programas están instalados en los equipos a través del Centro de Control Dr.Web Enterprise Security Suite

- El Centro de control Dr.Web Enterprise Security Suite también usa una base de datos incrustada, pero, así mismo, la documentación contiene la recomendación de usar una DB externa los derechos de acceso a la cual Vd. puede configurar sin ayuda tomando en cuenta los intereses de la empresa. La base de datos puede ser usada tanto en el servidor donde está instalado El Centro de control Dr.Web Enterprise Security Suite, como en otro. La selección de la DB no se limita casi de ninguna forma, y las mismas pueden ser instaladas en cualquier SO usado en la empresa. Cabe destacar que el curso de formación DWCERT-002-ESS10 contiene el texto siguiente:

¡Atención! Para establecer la contraseña, no use la contraseña del ejemplo citado. Para mayor seguridad para el uso comercial se recomienda crear una contraseña resistente a cifrado de no menos de 8 caracteres. Se puede crear una contraseña resistente a cifrado seudoaleatoria con el comando

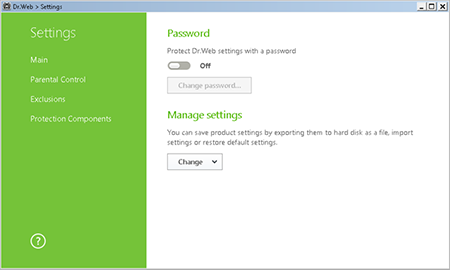

makepasswd –chars=12. Es necesario recordar la contraseña porque posteriormente la misma se usará para conectarse a la DB. En caso de usar Dr.Web Security Suite, se recomienda establecer la contraseña de acceso para modificar la configuración del antivirus.

Para establecer la contraseña de acceso haga clic sobre el icono (que se cambiará por

(que se cambiará por  ) y, al hacer clic sobre el icono

) y, al hacer clic sobre el icono  , en el menú Configuración seleccione Básica. Haga clic sobre el conmutador y luego sobre Cambiar contraseña.

, en el menú Configuración seleccione Básica. Haga clic sobre el conmutador y luego sobre Cambiar contraseña.

Introduzca la contraseña.

![Compartido 0 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.

Comentarios de usuarios

vasvet

19:12:47 2018-08-15

Неуёмный Обыватель

18:08:02 2018-07-06