Una trampa para un hacker

jueves, 8 de agosto de 2019

Las vulnerabilidades existen en todas partes. Y, según los medios de comunicación, los hackers consultan libremente cualquier sitio web y penetran en cualquier equipo sin mucho esfuerzo. Sería una buena idea hacerles una trampa.... Y ¿por qué no? Nos ayudaran los canarios.!

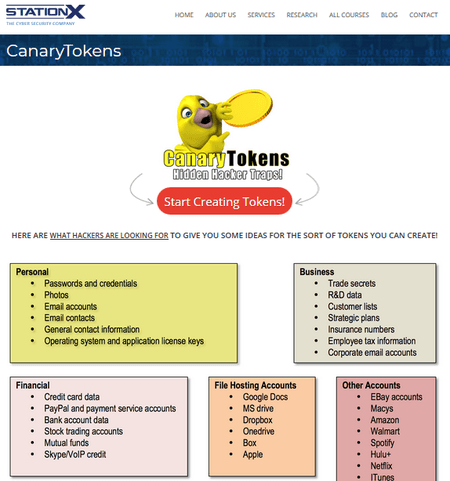

La idea es la siguiente: se crea un archivo, un enlace, una muestra de un mensaje o algún código en la página del sitio web al consultar el cual el sistema empezaría a parpadear con rojo y visualizaría una notificación sobre la presencia de un hacker. Por ejemplo, se puede crear un archivo, colocarlo en algún sitio fácil de acceder del sistema y supervisar las consultas del mismo a través de un servicio. Se puede hacerlo sin ayuda o usar servicios terceros, por ejemplo, https://www.stationx.net/canarytokens o https://canarytokens.org.

Para saber cómo cantan los canarios, usamos Canary Tokens.

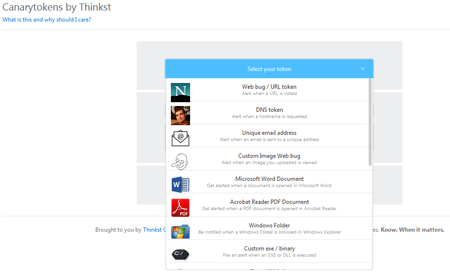

Abrimos el servicio, seleccionamos el tipo de trampa.

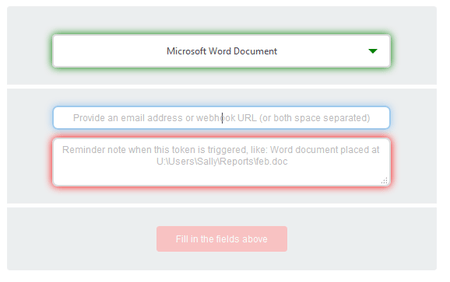

Para que todo sea más fácil, seleccionamos un documento de Word. Luego indicamos la dirección donde llegará la notificación y el texto de la notificación.

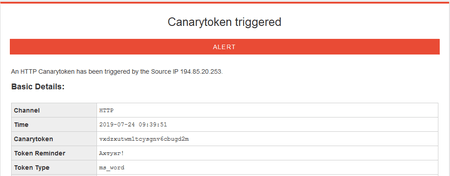

El archivo se crea de forma automática y recibimos una propuesta de descargarlo. Aceptamos la descarga y recibimos una notificación diciendo que alguien ya se interesó por nuestro archivo. ¿Cómo es? Es que ni siquiera lo hemos descargado.

En realidad es Dr.Web que escaneó el archivo en el momento de descarga. Pero funciona.

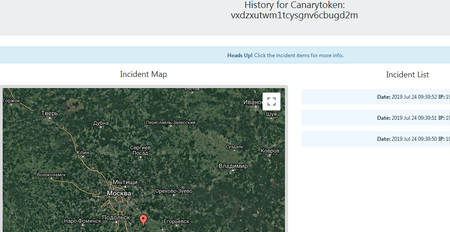

Pero el servicio se equivocó del lugar del incidente.

Nuestra empresa está más al norte y al oeste.

O, por ejemplo, ¿cómo se puede comprobar si alguien se interesa por sus datos?

Cree un enlace web en el mismo, indique su dirección de correo y envíe el enlace a cualquier contacto del Messenger al pedir que no haga clics sobre el mismo.

Los messengers hacer parsing de enlaces para crear una vista previa con una descripción o una imagen. Si no hay cifrado E2E, Vd. rápidamente recibirá un mensaje a su correo diciendo que alguien siguió el enlace.

Si los datos de valor del sistema de información se ubican en las bases de datos, vamos a ubicar el “canario” en la base de datos.

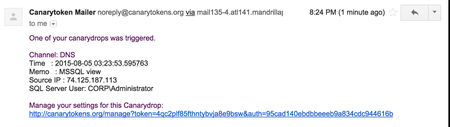

Creamos un token de tipo SQL Server –inventamos para el mismo un nuevo VIEW de nombre atractivo que no se usa para el trabajo real y accesible a través de cualquier cuenta.

El cuanto un delincuente se penetre en la base y consulte nuestro view, recibiremos una notificación

Hay un sitio web de valor que puede ser clonado por un malintencionado y usado para un ataque phishing a usuarios.

Creamos un canario de tipo Cloned web site. Ubicamos un java-script en la página de inicio de sesión o donde el usuario introduce los datos. Al aparecer un clon del sitio web, recibimos notificaciones.

Aquí se puede encontrar instrucciones sobre cómo podemos meter el canario en nuestro propio archivo por si alguien se interesa por el mismo.

Y así funciona un canario:

En el sitio web canarytokens.org/generate al seleccionar "Select your token" –> "Windows Folder" –> "rellenar otros campos" –> "descargar archivo" – aparece un archivo con una carpeta donde está un archivo oculto "desktop.ini" de contenido siguiente:

[.ShellClassInfo] IconResource=\%USERNAME%.%USERDOMAIN%.INI.088lzfsc v4capxpumyx9v7xk3.canarytokens.comresource.dll (se puede verlo sin descomprimirlo, simplemente al entrar en el archivo a través de Winrar y luego en la carpeta My documents)

y al descomprimir este archivo en el equipo y al entrar en la carpeta My documents, al correo-e indicado en canarytokens.org llega una notificación desde la dirección IP del usuario que abrió la carpeta My documents.

El mundo de antivirus recomienda

La seguridad no es solo un antivirus. También se refiere al control de sus bases de datos que pueden filtrarse en cualquier momento, así como al control de sus documentos y secretos que son de interés para sus competidores.

No podemos arraigar el plagio y los robos. Pero los canarios pueden cantar sus canciones para Vd.

![Compartido 0 veces [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nos importa su opinión

Para redactar un comentario, debe iniciar sesión para entrar en su cuenta del sitio web Doctor Web. - Si aún no tiene la cuenta, puede crearla.

Comentarios de usuarios

Шалтай Александр Болтай

21:46:45 2019-08-08

Toma

21:33:48 2019-08-08

Masha

21:23:41 2019-08-08

Татьяна

19:56:45 2019-08-08

razgen

19:33:47 2019-08-08

Dmur

18:43:06 2019-08-08

EvgenyZ

17:46:13 2019-08-08

Пaвeл

12:24:59 2019-08-08

Неуёмный Обыватель

08:49:53 2019-08-08